Rovagnati colpita da ransomware: Lockbit rivendica attacco e pubblica sample

Il gigante italiano dei salumi Rovagnati sembra colpito da Lockbit 3.0, che rivendica attacco e mostra le immagini di documenti esfiltrati

Il gigante dei salumi Rovagnati, sembra essere stato colpito da un ransomware, a giudicare dalla rivendicazione dell’attacco da parte della gang Lockbit 3.0.

Una grande realtà storica italiana, quindi, presumibilmente sta vedendo alcuni dei propri dati interni aziendali rubati, ora nelle mani del crimine informatico.

Rovagnati colpita dal ransomware LockBit3.0

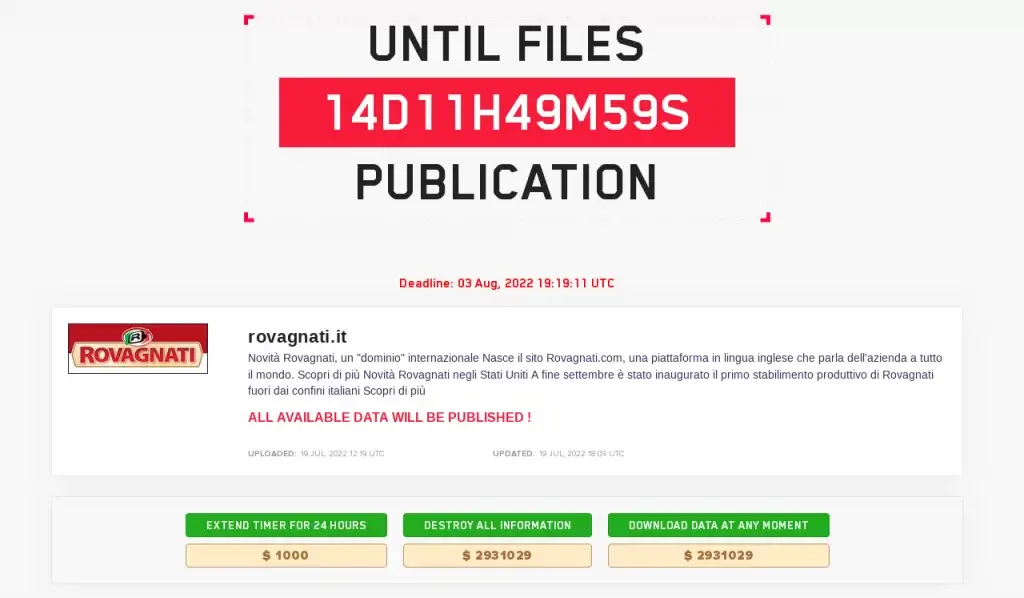

È apparsa nella giornata di ieri (19 luglio) la rivendicazione dell’attacco, direttamente sul Data Leak Site della cyber gang LockBit 3.0, rivolto alla nota azienda italiana produttrice di salumi. Marchio noto da oltre 70 anni, Rovagnati ha visto esposto sul sito del gruppo criminale informatico specializzato in attacchi di tipo ransomware, oltre alla rivendicazione dell’attacco appunto, anche alcuni sample a dimostrazione dell’effettiva riuscita dell’operazione.

I file presunti esflitrati a Rovagnati

Si tratta di 10 file riportanti alcune schede prodotto e alcuni documenti interni tra cui documenti d’identità validi del personale e dichiarazioni aziendali riservate. Di certo questo ci dà l’idea del fatto che LockBit abbia in mano sicuramente una quantità sufficiente di dati, tanto da mettere in piedi una richiesta di riscatto. E ora, come da modus operandi tipico di questo gruppo, lascia lo spazio di 15 giorni (partendo da ieri), per portare a termine una trattativa con i responsabili dell’azienda.

La minaccia

Qualora questa trattativa fallisca, la minaccia è (oltre ad aver danneggiato e reso inutilizzabili i file con i quali il software malevolo è entrato in contatto) quella di esporre al pubblico di Internet tutto l’archivio completo dei dati che sono stati rubati, durante l’attacco. Con la tecnica della doppia estorsione perciò il danno è massiccio, soprattutto quello reputazionale. Non è più sufficiente infatti avere un backup aggiornato e funzionante, per recuperare i dati danneggiati dal malware, l’esposizione di quanto rubato, continuerà a danneggiare l’azienda e i suoi contatti (dipendenti, clienti e fornitori), per diverso tempo a venire. Tutto questo non fa altro che offrire nuovo materiale ad altri gruppi criminali organizzati e non, per sferrare ulteriori attacchi nel prossimo futuro, utilizzando proprio questi dati rubati.

Lo scenario delle possibili insicurezze interne

Non si hanno ancora dettagli su ciò che è accaduto all’interno dell’infrastruttura informatica di Rovagnati, per aver potuto scaturire il successo dell’operazione criminale descritta. CyberSecurity360 tuttavia, ha condotto un’analisi indipendente sugli scenari possibili, partendo dal server che ospita il sito Web ufficiale della società. Da questa scansione è emerso che all’interno vi sono tuttora esposte ad Internet alcune vulnerabilità in applicativi Web, presumibilmente in disuso, ma che possono essere sfruttati per mettere in pericolo l’infrastruttura.

Abbiamo rilevato un insieme di almeno 7 vulnerabilità ben note (alcune addirittura dal 2006), contenenti quasi tutte il pericolo intrinseco del Cross Site Scripting (XSS). Questo potrebbe permettere a utenti malintenzionati la raccolta, manipolazione e reindirizzamento di informazioni riservate, visualizzazione e modifica di dati presenti sui server.

Ricordiamo che LockBit3.0, aggiornato proprio di recente rispetto al precedente LockBit2.0, opera su siti Web appositamente predisposti dietro la rete Tor, per garantirsi una certa sicurezza nell’anonimato.

CyberSecurity360 ha chiesto un commento alla società in merito all’incidente – via mail e al telefono – e avrà cura di aggiornare questo articolo, non appena verrà eventualmente fornita una risposta da parte di Rovagnati SpA.

FONTE: cybersecurity360