L’Italiana COVISIAN è stata colpita da un attacco ransomware

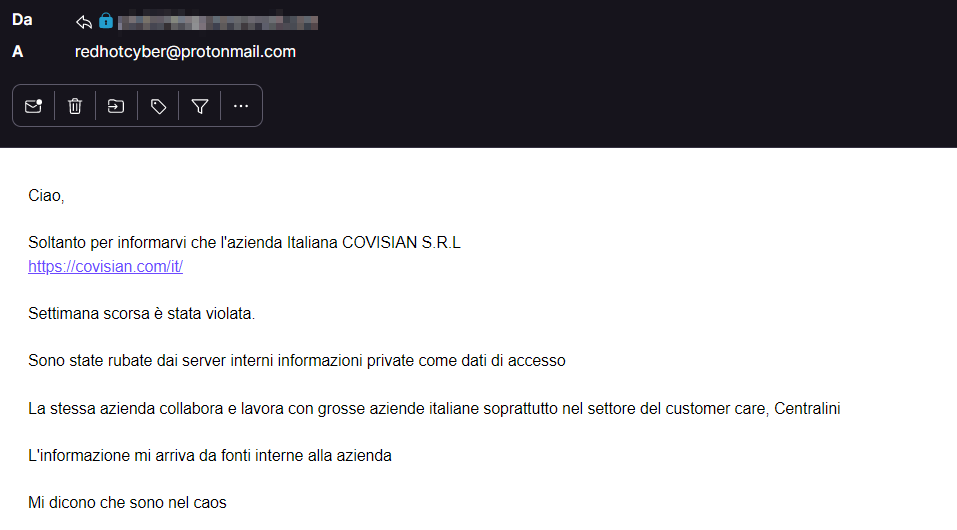

Negli ultimi 3 giorni, sono pervenute diverse segnalazioni alla redazione di Red Hot Cyber (blog sulla cybersecurity) di una presunta violazione dell’azienda italiana COVISIAN S.r.l.

La prima mail in calce riportava che l’azienda era “nel caos” per un incidente informatico e che la violazione risaliva alla settimana scorsa.

Una fonte vicina alla società ci ha comunicato che l’azienda si è attivata prontamente dandone avviso interno, riportando l’accaduto e dicendosi intenzionata a risolvere rapidamente il problema.

Il gruppo Covisian, è una società che ha acquisito più di 7 società in 9 anni, passando da un fatturato di 110 milioni di euro nel 2010 a un fatturato previsto di 400 milioni di euro nel 2021 e serve i principali operatori nei settori dei Servizi Finanziari, Energia, Digital, Retail, Media e TLC.

Ricordiamo che la divisione latinoamericana e spagnola di Covisian, GSS, un anno fa, precisamente a Settembre del 2021, ha subito un devastante attacco informatico ransomware che ha paralizzato la maggior parte dei suoi sistemi IT e bloccato i call center che servono i clienti ispanici.

RHC ha richiesto a COVISIAN un commento ed ulteriori informazioni via mail, le quali verranno pubblicate non appena avremo una risposta da parte dell’azienda e inoltre ha messo a disposizione un team di cyber threat intelligence (CTI) per effettuare delle analisi mirate nelle underground.

Mentre attendiamo un comunicato ufficiale, RHC monitorerà l’evoluzione della vicenda, in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Cos’è il ransomware e come proteggersi

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

- Formare il personale attraverso corsi di Awareness;

- Utilizzare un piano di backup e ripristino dei dati per tutte le informazioni critiche. Eseguire e testare backup regolari per limitare l’impatto della perdita di dati o del sistema e per accelerare il processo di ripristino. Da tenere presente che anche i backup connessi alla rete possono essere influenzati dal ransomware. I backup critici devono essere isolati dalla rete per una protezione ottimale;

- Mantenere il sistema operativo e tutto il software sempre aggiornato con le patch più recenti. Le applicazioni ei sistemi operativi vulnerabili sono l’obiettivo della maggior parte degli attacchi. Garantire che questi siano corretti con gli ultimi aggiornamenti riduce notevolmente il numero di punti di ingresso sfruttabili a disposizione di un utente malintenzionato;

- Mantenere aggiornato il software antivirus ed eseguire la scansione di tutto il software scaricato da Internet prima dell’esecuzione;

- Limitare la capacità degli utenti (autorizzazioni) di installare ed eseguire applicazioni software indesiderate e applicare il principio del “privilegio minimo” a tutti i sistemi e servizi. La limitazione di questi privilegi può impedire l’esecuzione del malware o limitarne la capacità di diffondersi attraverso la rete;

- Evitare di abilitare le macro dagli allegati di posta elettronica. Se un utente apre l’allegato e abilita le macro, il codice incorporato eseguirà il malware sul computer;

- Non seguire i collegamenti Web non richiesti nelle e-mail;

- Esporre le connessione Remote Desktop Protocol (RDP) mai direttamente su internet. Qualora si ha necessità di un accesso da internet, il tutto deve essere mediato da una VPN;

- Implementare sistemi di Intrusion Prevention System (IPS) e Web Application Firewall (WAF) come protezione perimetrale a ridosso dei servizi esposti su internet.

- Implementare una piattaforma di sicurezza XDR, nativamente automatizzata, possibilmente supportata da un servizio MDR 24 ore su 24, 7 giorni su 7, consentendo di raggiungere una protezione e una visibilità completa ed efficace su endpoint, utenti, reti e applicazioni, indipendentemente dalle risorse, dalle dimensioni del team o dalle competenze, fornendo altresì rilevamento, correlazione, analisi e risposta automatizzate.

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

FONTE: redhotcyber.com